Înțelegerea și evitarea cenzurii în rețea

Ultima revizuire: 25.04.2020

Aceasta este o prezentare generală a cenzurii în rețea, însă nu este una exhaustivă.

Guvernele, companiile, școlile și furnizorii de internet folosesc uneori soluții software pentru a-i împiedica pe utilizatori să acceseze anumite site-uri și servicii care, de altfel, sunt disponibile pe internet. Această măsură se numește filtrare sau blocare și este o formă de cenzură. Filtrarea se realizează sub diverse forme. Chiar și cu criptare, cenzorii pot bloca site-uri întregi, furnizori de servicii de găzduire sau tehnologii internet. Uneori, conținutul este blocat pe baza cuvintelor cheie. Când site-urile nu sunt criptate, cenzorii pot bloca și pagini web individuale.

Sunt diferite soluții pentru a combate cenzura pe internet. Unele vă protejează împotriva supravegherii, dar multe nu. Când cineva controlează filtrele conexiunii la internet sau blochează un site, puteți utiliza, aproape întotdeauna, un instrument pentru evitarea restricțiilor, astfel încât să obțineți informațiile dorite.

Notă: instrumentele de evitare a cenzurii care promit confidențialitate sau securitate nu oferă întotdeauna aceste lucruri. Iar instrumentele care folosesc termeni precum „anonimizare” nu păstrează în totalitate secretă identitatea dvs.

Instrumentul de evitare a cenzurii cel mai potrivit pentru dvs. depinde de planul dvs. de securitate. Dacă nu știți cu certitudine cum să creați un plan de securitate, începeți aici. În timp ce creați un plan de securitate, țineți cont de faptul că cineva care controlează conexiunea dvs. la internet ar putea sesiza că folosiți un anumit instrument sau o tehnică pentru evitarea restricțiilor și ar putea lua măsuri împotriva dvs. sau a altor persoane.

În acest articol, vom discuta despre înțelegerea cenzurii pe internet, cine o poate realiza și cum se întâmplă.

Înțelegerea cenzurii și supravegherii pe internet

Cenzura și supravegherea: două fețe ale aceleiași monede

Costul supravegherii

Unde și cum se petrece cenzura și supravegherea în rețea

Unde are loc blocarea?

Cum se întâmplă?

Schimbarea furnizorului DNS pentru a accesa site-urile sau serviciile blocate

Utilizarea unei rețele virtuale private (VPN) sau a unui server proxy criptat pentru accesarea site-urilor sau serviciilor blocate

Utilizarea browserului Tor pentru accesarea unui site blocat sau protejarea identității

Înțelegerea cenzurii și supravegherii pe internet

Internetul implică o mulțime de procese care trebuie să funcționeze coordonat în mod corespunzător pentru a transmite comunicările dintr-un loc în altul. Dacă cineva încearcă să blocheze părți ale internetului sau anumite activități, este posibil să vizeze multe alte părți ale sistemului. Metodele folosite pot depinde de tehnologia, dispozitivele, cunoștințele și resursele deținute. Totodată contează dacă entitățile în cauză au puterea de a le spune altora ce să facă.

Supravegherea și cenzura: două părți ale aceleiași monede

Supravegherea și cenzura pe internet merg mână în mână. Cenzura pe internet este un proces din doi pași:

Identificarea activității „inacceptabile”

Blocarea activității „inacceptabile”

Identificarea activității „inacceptabile” este același lucru ca supravegherea pe internet. Dacă administratorii de rețea pot vedea activitatea dvs. online, pot decide dacă o blochează sau nu. Prin promovarea instrumentelor și tehnologiilor pentru confidențialitatea online și a datelor, putem îngreuna filtrarea și blocarea pe internet.

Multe tehnici de evitare a cenzurii au și avantajul suplimentar de a proteja datele dvs. împotriva spionării când sunteți online.

Costul supravegherii

Blocarea traficului pe internet presupune și costuri, iar blocarea excesivă poate genera costuri și mai mari. Un exemplu binecunoscut este cel privind guvernul chinez, care nu cenzurează site-ul GitHub, deși acesta găzduiește numeroase buletine informative antiguvernamentale. Dezvoltatorii software au nevoie de acces la GitHub pentru a desfășura activități care aduc beneficii economiei chineze. În momentul de față, acești cenzori au decis că îi va costa mai mult să blocheze GitHub decât ar putea câștiga de pe urma blocării site-ului.

Nu toți cenzorii ar lua aceeași decizie. De exemplu, întreruperile temporare ale internetului sunt tot mai frecvente, deși aceste măsuri pot provoca daune majore economiilor locale.

Unde și cum se petrece cenzura și supravegherea

Unde are loc blocarea?

Computerul dvs. încearcă să se conecteze la https://eff.org, care este la o adresă IP listată (secvența numerotată de lângă serverul asociat site-ului EFF). Solicitarea pentru site-ul respectiv este făcută și transmisă la diferite dispozitive, cum ar fi routerul pentru rețeaua de acasă și furnizorul de servicii internet (ISP) înainte să ajungă la adresa IP dorită, adică https://eff.org. Site-ul se încarcă pe computerul dvs.

Un ochi urmărind un computer care încearcă să se conecteze la eff.org.

(1) Blocarea sau filtrarea pe dispozitivele dvs. Acest lucru se întâmplă des în școli și la locurile de muncă. Cineva care configurează sau administrează computerele și telefoanele poate instala pe ele software care limitează modul în care pot fi utilizate. Programul software modifică felul în care funcționează dispozitivul și îl poate împiedica să acceseze anumite site-uri sau să comunice online în anumite feluri. Programele spyware pot funcționa într-un fel foarte asemănător.

Un ochi urmărind traficul de la și către un router al unei rețele de domiciliu

(2) Filtrarea în rețeaua locală. Acest lucru se întâmplă des în școli și la locurile de muncă. Cineva care administrează rețeaua dvs. locală (cum ar fi o rețea WiFi) impune anumite limite asupra activității pe internet, de exemplu, monitorizând sau controlând navigarea ori căutarea în care se utilizează anumite cuvinte cheie.

Un ochi urmărind traficul de la și către un furnizor de servicii internet (ISP).

(3) Blocarea sau filtrarea în funcție de furnizorul de servicii internet (ISP). Furnizorul dvs. de servicii internet poate realiza același tip de filtrare ca administratorul rețelei locale. În multe țări, furnizorii de servicii internet sunt obligați de guverne să filtreze și să cenzureze cu regularitate activitatea pe internet. Companiile furnizoare de servicii internet pot oferi filtrarea ca un serviciu pentru gospodării sau angajatori. Anumiți furnizori de servicii internet din zone rezidențiale ar putea promova oferirea de conexiuni filtrate ca o opțiune pentru clienți, aplicând automat anumite metode de filtrare (precum cele descrise mai jos) la toate conexiunile lor. Pot face acest lucru chiar dacă nu este cerut de un guvern dacă unii dintre clienții lor cer astfel de filtrări.

Cum are loc blocarea?

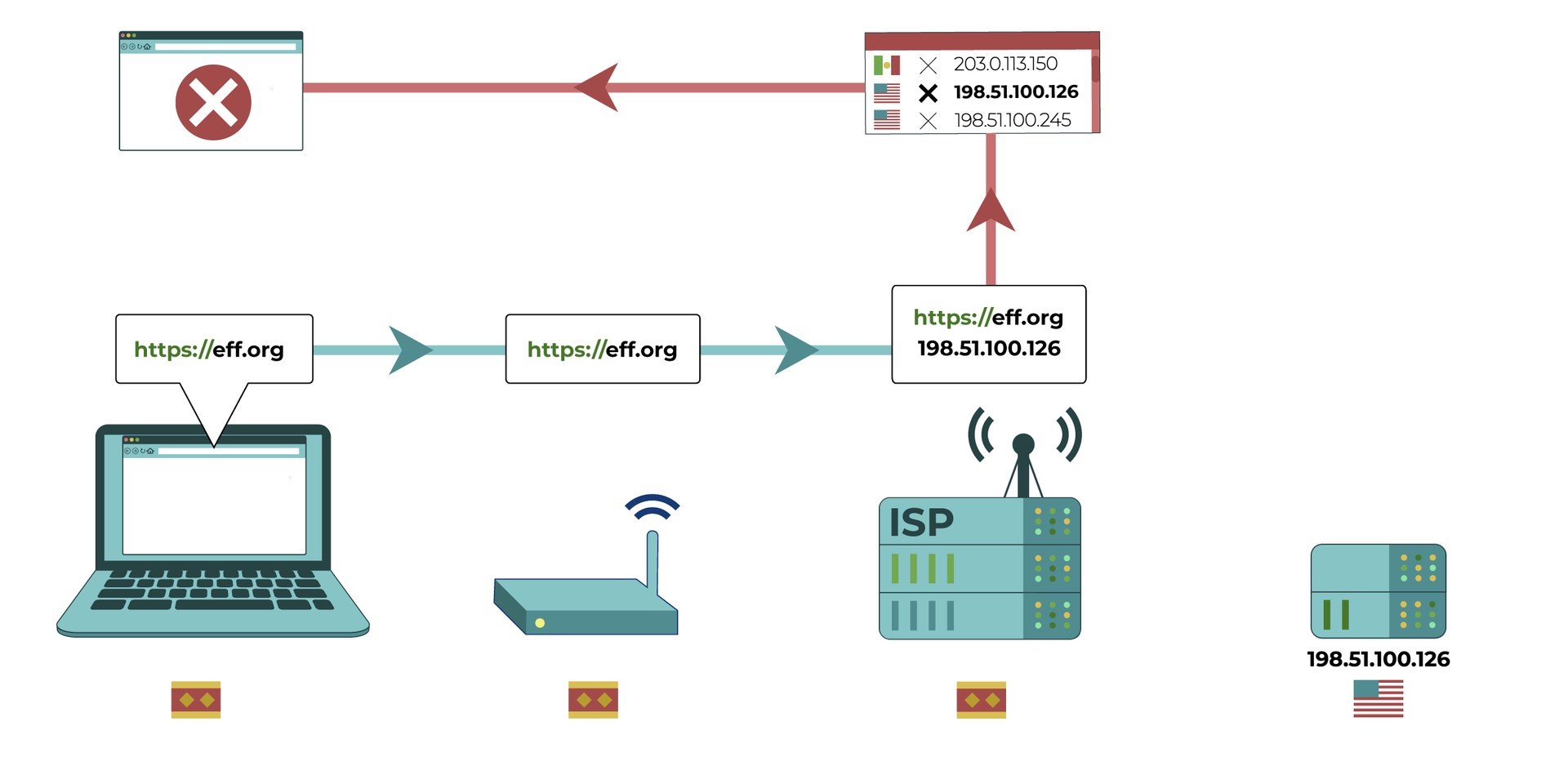

Blocarea în funcție de adresele IP. Adresele IP sunt adresele computerelor pe internet. Fiecare informație care este trimisă prin internet are o adresă de destinatar și una de expeditor. Furnizorii de servicii internet sau administratorii de rețea pot crea liste cu adresele care corespund serviciilor pe care doresc să le blocheze. Pot bloca în rețea orice informație trimisă către și de la adresele respective.

Acest lucru poate duce la o blocare excesivă, pentru este posibil ca multe servicii să fie găzduite în același loc, la aceeași adresă IP. În mod similar, multe persoane ajung să utilizeze împreună cu alții o singură adresă IP când accesează internetul.

În această reprezentare, furnizorul de servicii internet verifică adresa IP solicitată comparând-o cu o listă cu adrese IP blocate. Acesta stabilește că adresa IP pentru eff.org corespunde unei adrese IP blocate, prin urmare blochează accesul la site.

Blocarea DNS. Dispozitivul dvs. întreabă computere numite „rezolvitoare DNS” unde se găsesc site-urile. Când vă conectați la internet, rezolvitorul DNS implicit utilizat de dispozitivul dvs. aparține, în general, furnizorului dvs. de servicii internet. Un furnizor de servicii internet poate programa rezolvitorul DNS să ofere un răspuns incorect sau să nu ofere niciun răspuns când un utilizator încearcă să acceseze un site sau un serviciu blocat. Dacă schimbați rezolvitorul DNS, dar conexiunea dvs. DNS nu este criptată, furnizorul de servicii internet poate bloca sau modifica în continuare, în mod selectiv, răspunsurile pentru serviciile blocate.

În această reprezentare, solicitarea pentru adresa IP eff.org este modificată la nivel de furnizor de servicii internet. Furnizorul de servicii internet interferează cu rezolvitorul DNS, iar adresa IP este redirecționată astfel încât să ofere un răspuns incorect sau să nu ofere niciun răspuns.

Filtrarea cuvintelor cheie. Dacă traficul nu este criptat, furnizorii de servicii internet pot bloca paginile web pe baza conținutului lor. Odată cu creșterea generală a numărului de site-uri necriptate, acest tip de filtrare devine mai puțin popular.

Un detaliu important este că administratorii pot decripta activitatea criptată dacă utilizatorii instalează un certificat CA de încredere furnizat de administratorii dispozitivului. Dat fiind că utilizatorul unui dispozitiv trebuie să instaleze certificatul, aceasta este o practică utilizată mai frecvent pentru rețelele locale, la locuri de muncă și școli, însă mai rar folosită la nivel de ISP.

În cazul unei conexiuni necriptate la un site, un furnizor de servicii internet (ISP) poate compara conținutul unui site cu conținuturile blocate. În acest exemplu, menționarea libertății de exprimare duce la o blocare automată a unui site.

Filtrarea site-urilor HTTPS. Când accesați site-urile cu un protocol HTTPS, întregul conținut este criptat, mai puțin numele site-ului. Dat fiind că pot vedea în continuare numele site-ului, furnizorii de servicii internet sau administratorii rețelelor locale pot decide la ce site-uri să blocheze accesul.

În această reprezentare, un computer încearcă să acceseze eff.org/deeplinks. Administratorul de rețea (reprezentat de un router) poate vedea domeniul (eff.org), nu și întreaga adresă a site-ului după bara oblică spre dreapta. Administratorul de rețea poate decide la ce domenii să blocheze accesul.

Blocarea protocoalelor și porturilor. Un firewall sau un router ar putea încerca să identifice tipul de tehnologie internet utilizată de cineva pentru a comunica și ar putea bloca unele tehnologii prin recunoașterea detaliilor tehnice legate de modul de comunicare (protocoalele și numerele porturilor sunt exemple de informații care pot fi utilizate pentru a identifica tehnologia folosită). Dacă un firewall poate recunoaște corect ce comunicare se desfășoară sau ce tehnologie se folosește, acesta poate fi configurat în așa fel încât să nu permită transmiterea acelei comunicări. De exemplu, unele rețele ar putea bloca tehnologiile utilizate de unele aplicații VoIP (apeluri prin internet) sau VPN.

În această reprezentare, routerul recunoaște un computer care încearcă să se conecteze la un site HTTPS care utilizează portul 443. Portul 443 se găsește pe lista de protocoale blocate a acestui router.

Alte tipuri de blocări

De obicei, blocarea și filtrarea se utilizează pentru a nu le permite oamenilor să acceseze anumite site-uri sau servicii. Cu toate acestea, și alte tipuri de blocări devin tot mai frecvente.

Oprirea rețelei. O oprire a rețelei ar putea implica și deconectarea fizică a infrastructurii de rețea, cum ar fi routerele, cablurile de rețea sau antenele de telefonie mobilă, astfel încât să nu existe posibilitatea fizică a unei conectări sau poate aceste echipamente sunt într-o asemenea stare încât sunt inutilizabile.

Acesta poate fi un caz special de blocare în funcție de adresele IP, în care toate adresele IP sau majoritatea acestora sunt blocate. Deoarece deseori se poate stabili în ce țară se folosește o adresă IP, unele țări au încercat să blocheze temporar toate adresele IP străine sau majoritatea acestora, permițând anumite conexiuni în interiorul țării, dar blocând majoritatea conexiunilor cu exteriorul.

Un computer încearcă să se conecteze la adresa IP din SUA a site-ului eff.org. La nivel de furnizor de servicii internet, solicitarea este verificată: adresa IP pentru eff.org este comparată cu cele dintr-o listă de adrese IP internaționale blocate și este blocată.

Limitarea. Furnizorii de servicii internet pot limita sau încetini, selectiv, diferite tipuri de trafic. Numeroși cenzori guvernamentali au început mai degrabă să reducă viteza conexiunilor la anumite site-uri în loc să le blocheze complet. Acest tip de blocare este mai greu de identificat și le permite furnizorilor de servicii internet să nege restricționarea accesului. Oamenii ar putea crede că propria conexiune la internet este slabă sau că serviciul pe care doresc să-l acceseze nu funcționează.

Un computer încearcă să se conecteze la eff.org. Furnizorul de servicii internet reduce viteza conexiunii.

Tehnici de evitare

În general, dacă sunt mai puține informații despre activitatea dvs. pe internet, poate fi mai greu pentru furnizorul de servicii internet sau pentru administratorul de rețea să blocheze selectiv anumite tipuri de activități. Din acest motiv, utilizarea unor standarde de criptare la nivelul întregului internet ar putea fi utilă.

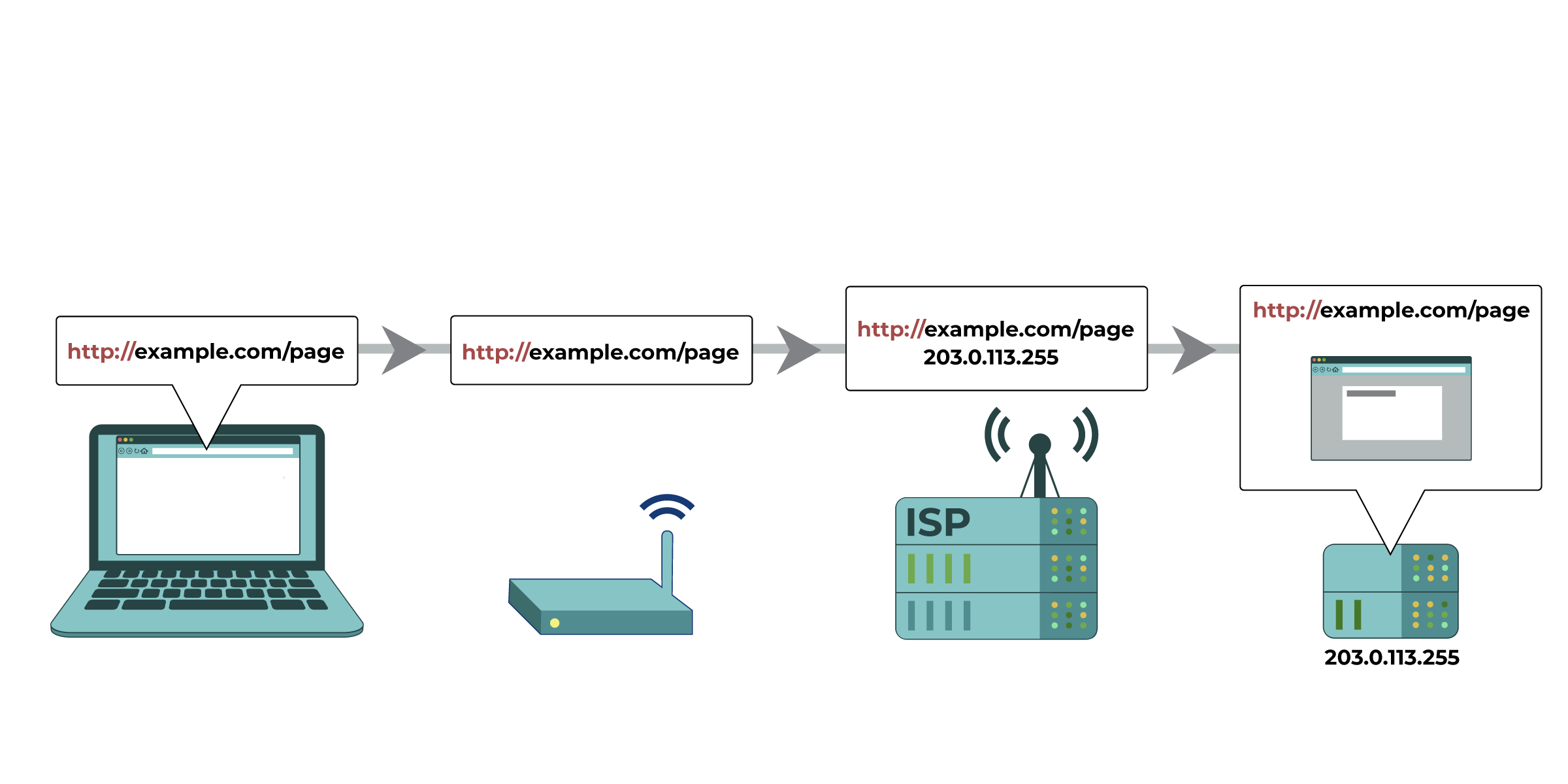

Un grafic prezentând o solicitare de conectare HTTP nesigură la „http://example.com/page” de pe un dispozitiv. Pagina URL și conținuturile pot fi citite de administratorii de rețea, de furnizorul de servicii internet și de orice entitate între ele.

Protocolul HTTP asigură o protecție redusă a informațiilor privind navigarea dvs.

Un grafic prezentând o solicitare de conectare HTTPS sigură la „https://eff.org/deeplinks” de pe un dispozitiv. Site-ul este dezvăluit administratorilor de rețea și furnizorului de servicii internet, însă aceștia nu pot vedea pagina pe care o accesați.

...HTTPS oferă o protecție mult mai bună...

Un grafic prezentând o solicitare de conectare HTTPS sigură ideală la „https://eff.org/deeplinks” de pe un dispozitiv. Prin criptarea DNS și a numelui site-ului, administratorii de rețea sau furnizorul de servicii internet vor avea dificultăți în a înțelege ce site accesați.

…un DNS criptat și alte protocoale vor asigura și protecția numelui site-ului.

Schimbarea furnizorului DNS și utilizarea unui DNS criptat

Dacă furnizorii de servicii internet se bazează doar pe blocarea DNS, schimbarea furnizorului DNS și utilizarea unui DNS criptat ar putea restabili accesul dvs.

Schimbarea furnizorului DNS. Puteți face acest lucru din meniul pentru setările de rețea al dispozitivului dvs. (telefon sau computer). Rețineți că noul furnizor DNS va obține informațiile de navigare pe care le avea furnizorul dvs. de internet, ceea ce ar putea fi o problemă privind confidențialitatea, în funcție de modelul dvs. de amenințare. Mozilla realizează o listă cu furnizorii DNS cu politici clare în sprijinul confidențialității și angajamente de a nu distribui datele dvs. de navigare.

Utilizarea de DNS criptat. Tehnologiile de DNS criptat sunt în curs de lansare. Acestea împiedică orice entitate din rețea să vadă (și să filtreze) traficul dvs. DNS. Puteți configura ușor protocolul DNS-over-HTTPS în Firefox și DNS-over-TLS în Android.

În prezent, nu sunt modalități ușoare pentru utilizatori de a realiza aceste setări în alte aplicații.

Utilizarea unei soluții VPN sau a unui server proxy criptat

În această reprezentare, computerul utilizează o soluție VPN care criptează traficul și se conectează la eff.org. Routerul de rețea și furnizorul de servicii internet ar putea observa utilizarea unui VPN de către computer, însă datele sunt criptate. Furnizorul de servicii internet direcționează conexiunea către serverul VPN din altă țară. Acest server VPN realizează apoi conectarea la site-ul eff.org.

O rețea virtuală privată (VPN) criptează și trimite toate datele vizând activitatea pe internet de la computerul dvs. printr-un server (un alt computer). Acest computer ar putea fi deținut de un serviciu VPN comercial sau non-profit, de compania dvs. sau o persoană de contact de încredere. Odată ce un serviciu VPN este configurat corect, îl puteți folosi pentru a accesa pagini web, e-mailuri, mesaje instant, servicii de VoIP și orice alt serviciu de internet. Un VPN protejează traficul împotriva spionării la nivel local, însă furnizorul serviciului VPN poate păstra evidența (jurnale) site-urilor pe care le accesați sau le poate permite unor terțe părți să vadă direct navigarea dvs. pe web. În funcție de modelul dvs. de amenințare, poate exista un risc semnificativ ca guvernul să supravegheze conexiunea dvs. VPN sau să obțină accesul la jurnalele VPN. Pentru unii utilizatori, acest risc ar putea fi mai mare decât beneficiile pe termen scurt pe care le aduce utilizarea unui VPN.

Consultați ghidul nostru referitor la alegerea anumitor servicii VPN.

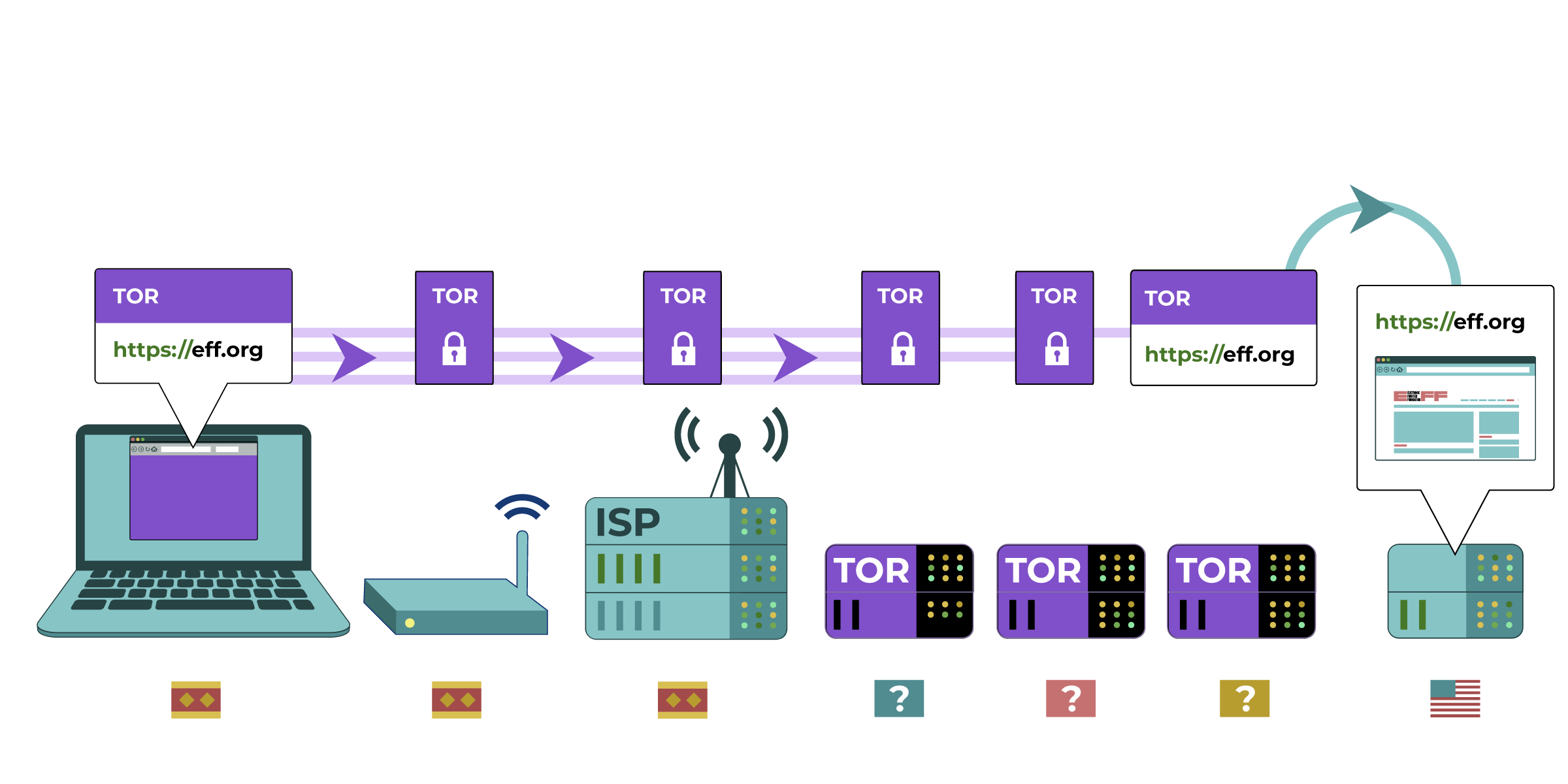

Utilizarea browserului Tor

Browserul Tor este o soluție software open-source concepută să asigure anonimatul pe internet. Browserul Tor este clădit peste rețeaua de anonimat Tor. Datorită modului în care Tor direcționează traficul web, vă permite să evitați și cenzura. (consultați ghidurile noastre privind utilizarea Tor pe Linux, macOS, Windows și Android).

Un computer utilizează Tor pentru a se conecta la eff.org. Tor direcționează conexiunea prin mai multe „relee”, care pot fi operate de diverse persoane sau organizații din întreaga lume. „Releul de ieșire” final se conectează la eff.org. Furnizorul de servicii internet poate vedea că utilizați Tor, însă nu poate vedea cu ușurință ce site accesați. La fel, proprietarul eff.org poate vedea că cineva folosind Tor a accesat site-ul, dar nu știe de unde este utilizatorul.

Când porniți browserul Tor prima dată, puteți alege o opțiune, specificând că sunteți pe o rețea cenzurată:

O captură de ecran cu pagina cu setările de rețea din Tor, care le oferă utilizatorilor opțiuni suplimentare printr-un buton de configurare în cazul în care conexiunea lor la internet e cenzurată sau trece printr-un server proxy.

Tor nu va ocoli doar anumite măsuri de cenzură naționale, ci, în cazul unei configurări corecte, poate asigura și protejarea identității dvs. în fața cuiva care interceptează informațiile în rețelele din țara dvs. Însă acest browser poate fi lent și dificil de utilizat și oricine are acces la activitatea dvs. în rețea poate observa că folosiți Tor.

Notă: asigurați-vă că descărcați browserul Tor de pe site-ul oficial.

Aflați cum să utilizați Tor pe Linux, macOS, Windows și Android, însă apăsați pe „Configure” (Configurare), nu pe „Connect” (Conectare) în fereastra prezentată mai sus.