მობილური ტელეფონები: მდებარეობის მიდევნება

მდებარეობის მიდევნება

მობილური ტელეფონებიდან მომდინარე ყველაზე დიდი კონფიდენციალურობის საფრთხე, რომელიც ხშირად სრულიად უხილავია, მდგომარეობს იმაში, რომ ისინი ამჟღავნებს თქვენს ადგილსამყოფელს მთელი დღის (და მთელი ღამის) განმავლობაში მათ მიერ გადაცემული სიგნალების მეშვეობით. არსებობს სულ მცირე ოთხი ხერხი, რომელთა მეშვეობით სხვებმა შეიძლება თვალყური ადევნონ ცალკეული ტელეფონის ადგილმდებარეობას.

მობილური სიგნალის მიდევნება ანძებიდან

მობილური სიგნალის მიდევნება ფიჭური ქსელის სიმულატორებიდან

Wi-Fi და Bluetooth-ის მიდევნება

მდებარეობის ინფორმაციის გაჟონვა აპებიდან და ვებ დათვალიერებიდან

მობილური სიგნალის მიდევნება — ანძები

ყველა თანამედროვე მობილურ ქსელში ოპერატორს შეუძლია გამოთვალოს, სად მდებარეობს კონკრეტული აბონენტის ტელეფონი, როდესაც ტელეფონი ჩართულია და დარეგისტრირებულია ქსელში. ამის შესაძლებლობა დამოკიდებულია მობილური ქსელის აგებულებაზე და, როგორც წესი, მას უწოდებენ ტრიანგულაციას.

ფიჭური ქსელის სამ ანძას აქვს განსხვავებული დიაპაზონები, რომლებიც წარმოდგენილია გადაფარვადი წრეებით. ტელეფონი ნაჩვენებია არეში, სადაც ხდება ყველა ანძის დიაპაზონის გადაკვეთა.

ერთ-ერთი ხერხი, რომლის მეშვეობითაც ოპერატორს შეუძლია აწარმოოს დაკვირვება - დაადგინოს სიგნალის სიმძლავრე, რომელსაც სხვადასხვა ანძები იჭერს კონკრეტული აბონენტის მობილური ტელეფონიდან და შემდეგ ამ მონაცემებზე დაყრდნობით გამოთვალოს, თუ სად უნდა იმყოფებოდეს აღნიშნული ტელეფონი. ეს კეთდება „შემოსვლის კუთხის“ ანუ AoA-ს გაზომვებით. სიზუსტე, რომლითაც ოპერატორს შეუძლია დაადგინოს აბონენტის მდებარეობა, დამოკიდებულია ბევრ ფაქტორზე, მათ შორის ტექნოლოგიაზე, რომელსაც იყენებს ოპერატორი, და ფიჭური ანძების რაოდენობაზე აღნიშნულ ტერიტორიაზე. როგორც წესი, მინიმუმ 3 ფიჭური ანძით ოპერატორს შეუძლია შეამციროს მანძილი ¾ მილამდე ან 1 კმ-მდე. თანამედროვე მობილური ტელეფონებისთვის და ქსელებისთვის ასევე გამოიყენება ტრილატერაცია. კერძოდ, ის გამოიყენება იქ, სადაც მხარდაჭერილია ფუნქცია „locationInfo-r10“. ეს ფუნქცია აბრუნებს ანგარიშს, რომელიც შეიცავს ტელეფონის ზუსტ GPS კოორდინატებს.

ამ ტიპის თვალთვალისგან დამალვა შეუძლებელია, სანამ თქვენი მობილური ტელეფონი ჩართულია რეგისტრირებული SIM ბარათით და გადასცემს სიგნალებს ოპერატორის ქსელში. მიუხედავად იმისა, რომ ჩვეულებრივ მხოლოდ თავად მობილურ ოპერატორს შეუძლია ამ ტიპის თვალთვალის განხორციელება, მთავრობას შეუძლია აიძულოს ოპერატორი, გადასცეს მომხმარებლის მდებარეობის მონაცემები (რეალურ დროში ან ისტორიული ჩანაწერის სახით). 2010 წელს კონფიდენციალურობის უფლებების დამცველმა გერმანელმა ადვოკატმა მალტე შპიცმა გამოიყენა კონფიდენციალურობის დაცვის კანონმდებლობა და აიძულა თავისი მობილური ოპერატორი, გადაეცა მისთვის ჩანაწერები მის შესახებ; მან გადაწყვიტა მათი გამოქვეყნება საგანმანათლებლო რესურსის სახით, რათა სხვა ადამიანებს გაეგოთ, თუ როგორ შეუძლიათ მობილურ ოპერატორებს განახორციელონ მომხმარებელთა მონიტორინგი (აქ შეგიძლიათ შეიტყოთ, თუ რა იცოდა ოპერატორმა მის შესახებ). ამ ტიპის მონაცემებზე მთავრობის წვდომის შესაძლებლობა თეორიული არ არის: მას უკვე ფართოდ იყენებენ სამართალდამცავი უწყებები ისეთ ქვეყნებში, როგორიცაა შეერთებული შტატები.

მთავრობის სხვა მსგავს მოთხოვნას უწოდებენ „კოშკის დაცლას“; ამ შემთხვევაშიმთავრობა მობილურ ოპერატორს სთხოვს ყველა იმ მობილური მოწყობილობის სიას, რომლებიც გარკვეული დროს განმავლობაში იმყოფებოდა გარკვეულ ტერიტორიაზე. ეს შეიძლება გამოყენებულ იქნას დანაშაულის გამოსაძიებლად, ან იმის გასარკვევად, თუ ვინ ესწრებოდა კონკრეტულ საპროტესტო აქციას.

გავრცელებული ინფორმაციით, უკრაინის მთავრობამ ამ მიზნით 2014 წელს გამოიყენა „ანძის დაცლა“, რათა შეედგინა ყველა იმ ადამიანის სია, ვისი მობილური ტელეფონებიც იმყოფებოდა ანტისამთავრობო აქციაზე.

საქმეში „კარპენტერი შეერთებული შტატების წინააღმდეგ“ უზენაესმა სასამართლომ დაადგინა, რომ ფიჭური ტელეფონის მდებარეობის ისტორიული ინფორმაციის (CSLI) მოპოვება, რომელიც შეიცავს ფიჭური ტელეფონების ფიზიკურ მდებარეობას ჩხრეკის ორდერის გარეშე, არღვევს მეოთხე შესწორებას.

მობილური კავშირის ოპერატორები ასევე ცვლიან ერთმანეთში მონაცემებს მოწყობილობიდან მიმდინარე კავშირის განხორციელების მდებარეობის შესახებ. ეს მონაცემები ხშირად გარკვეულწილად ნაკლებად ზუსტია, ვიდრე თვალთვალის მონაცემი, რომელიც აერთიანებს მრავალი ანძის დაკვირვებას, მაგრამ ის მაინც შეიძლება გამოყენებულ იქნას, როგორც საფუძველი იმ სამსახურებისთვის, რომლებიც აკონტროლებენ ცალკეულ მოწყობილობას — კომერციული სამსახურების ჩათვლით, რომლებიც გამოითხოვენ ამ ჩანაწერებს რათა დაადგინონ, თუ საიდან უკავშირდება ამჟამად ინდივიდუალური ტელეფონი მობილურ ქსელს და გახადონ შედეგები ხელმისაწვდომი სამთავრობო ან კერძო მომხმარებლებისთვის (The Washington Post-მა გამოაქვეყნა, თუ რამდენად ხელმისაწვდომი გახდა ეს თვალთვალის ინფორმაცია). წინა თვალთვალის მეთოდებისგან განსხვავებით, ეს თვალთვალი არ გულისხმობს ოპერატორების იძულებას, გადასცენ მომხმარებლის მონაცემები; ამის ნაცვლად, ეს ტექნიკა იყენებს მდებარეობის მონაცემებს, რომლებიც ხელმისაწვდომი გახდა კომერციულ საფუძველზე.

მობილური სიგნალის მიდევნება — ფიჭური ობიექტის სიმულატორი

მთავრობას ან სხვა მაღალტექნოლოგიურ ორგანიზაციას ასევე შეუძლია უშუალოდ შეაგროვოს მდებარეობის მონაცემები, მაგალითად, ფიჭური ქსელის სიმულატორის საშუალებით (პორტატული ყალბი ფიჭური ქსელის ანძა, რომელიც მოქმედებს, როგორც ნამდვილი, რათა „დაიჭიროს“ კონკრეტული მომხმარებლების მობილური ტელეფონები და აღმოაჩინოს მათი ფიზიკური მდებარეობა და/ან განახორციელოს მათი კომუნიკაციების თვალთვალი, რომელსაც ზოგჯერ უწოდებენ IMSI დამჭერს ან გამანადგურებელს) IMSI ეხება მობილური აბონენტის საერთაშორისო საიდენტიფიკაციო ნომერს, რომელიც განსაზღვრავს კონკრეტული აბონენტის SIM ბარათს, თუმცა IMSI დამჭერმა შეიძლება მიზანში ამოიღოს მოწყობილობა მისი სხვა თვისებების გამოყენებითაც.

ანიმაცია: ტელეფონი უერთდება მობილური ტელეფონის ანძის სუსტ ქსელურ კავშირს: ანძა ითხოვს ტელეფონის ID-ის და ტელეფონი პასუხობს მისი საერთაშორისო მობილური აბონენტის საიდენტიფიკაციო (IMSI) ნომრით. ფიჭური საიტის სიმულატორი - წარმოდგენილია აქ, როგორც მოწყობილობა მობილურ სატრანსპორტო საშუალებაში, რომელიც უზრუნველყოფს უფრო ძლიერ ქსელურ კავშირს. ტელეფონი უკავშირდება ფიჭური კავშირის სიმულატორის სიგნალს. მობილური საიტის სიმულატორი ითხოვს ტელეფონის ID-ის და ტელეფონი პასუხობს თავისი IMSI ნომრით.

IMSI დამჭერი უნდა იქნას მიტანილი კონკრეტულ ადგილას, რათა მან შეძლოს მოწყობილობების აღმოჩენა ან დაკვირვება ამ ადგილას. აღსანიშნავია, რომ სამართალდამცავი ორგანოების მიერ IMSI ტრეფიკის თვალთვალი უნდა აკმაყოფილებდეს ორდერის პარამეტრებს. ხოლო „თაღლითური“ CSS, (რომელიც არ არის შექმნილი სამართალდამცავი ორგანოების მიერ) იმუშავებს ამ სამართლებრივი პარამეტრების ფარგლებს მიღმა.

ამჟამად არ არსებობს საიმედო დაცვა ყველა IMSI დამჭერისგან(ზოგიერთი აპი ამტკიცებს, რომ შეუძლია აღმოაჩინოს მათი არსებობა, მაგრამ ასეთი აღმოჩენა არასრულყოფილია). მოწყობილობებზე, რომლებიც იძლევა ამის საშუალებას, შეიძლება სასარგებლო იყოს 2G მხარდაჭერის გამორთვა (ისე, რომ მოწყობილობას შეეძლოს მხოლოდ 3G და 4G ქსელებთან დაკავშირება) და როუმინგის გამორთვა, თუ არ აპირებთ იმოგზაუროთ თქვენი საშინაო ოპერატორის მომსახურების ზონის ფარგლებს გარეთ. გარდა ამისა, შეიძლება სასარგებლო იყოს დაშიფრული შეტყობინებების გამოყენება, როგორიცაა Signal, WhatsApp ან iMessage, რათა დარწმუნდეთ, რომ თქვენი კომუნიკაციის კონტენტი არ იქნება დაჭერილი. ამ ზომებმა შეიძლება დაიცვას გარკვეული სახის IMSI დამჭერებისგან.

Wi-Fi და Bluetooth-ის მიდევნება

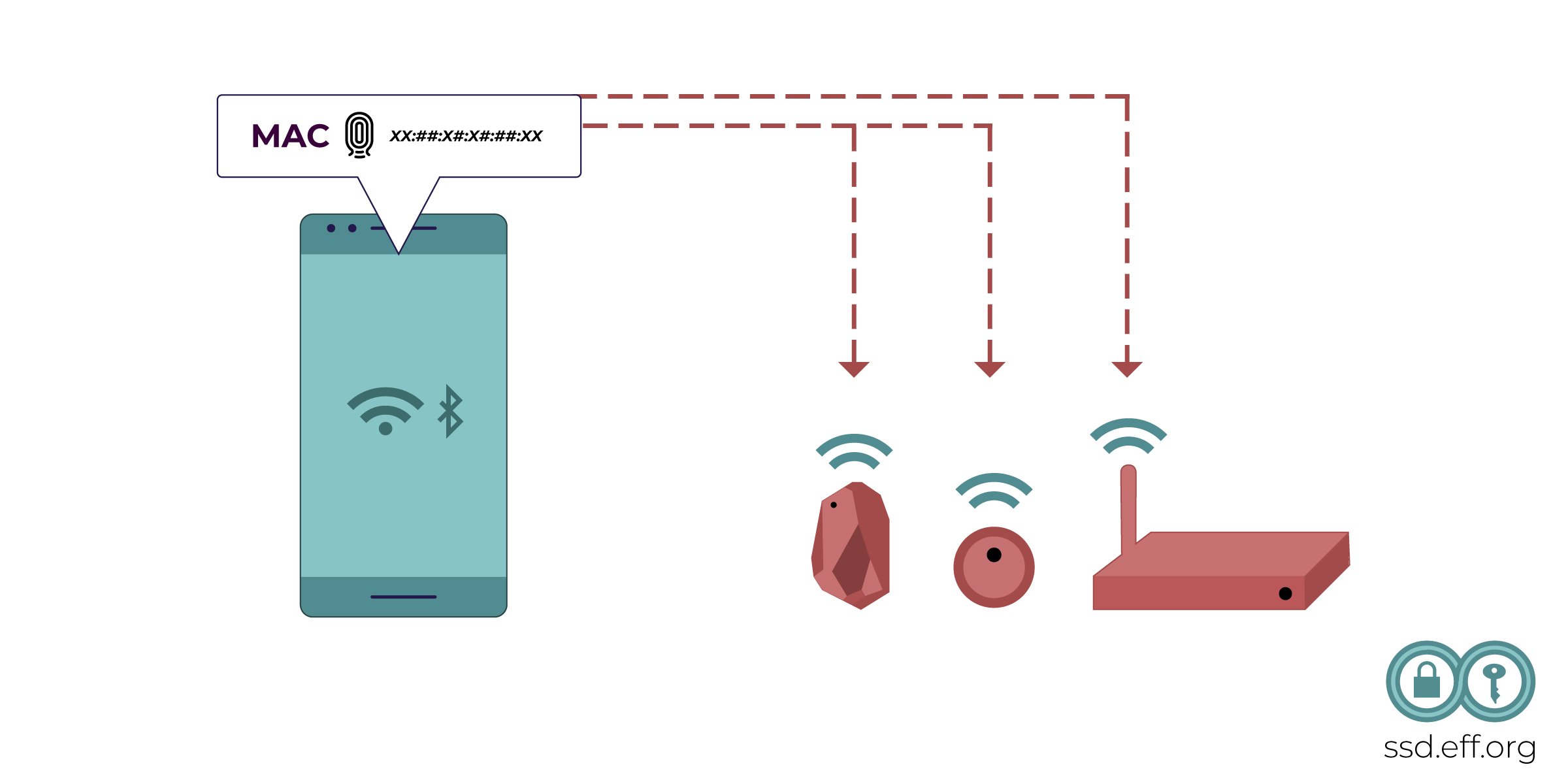

თანამედროვე სმარტფონებს მობილური ქსელის ინტერფეისის გარდა სხვა რადიოგადამცემებიც აქვთ. როგორც წესი, მათ ასევე აქვთ Wi-Fi და Bluetooth მხარდაჭერა. ეს სიგნალები გადაიცემა ნაკლები სიმძლავრით, ვიდრე მობილური სიგნალი, და ჩვეულებრივ მათი მიღება შეიძლება მხოლოდ მცირე დიაპაზონში (მაგალითად, იმავე ოთახში ან იმავე შენობაში), თუმცა მაღალტექნოლოგიური ანტენის გამოყენებით ამ სიგნალების აღმოჩენა შეიძლება მოულოდნელად დიდი მანძილიდან; 2007 წელს ექსპერტმა ვენესუელაში მიიღო Wi-Fi სიგნალი 382 კმ ან 237 მილის მანძილზე, სოფლის პირობებში მცირე რადიო ხარვეზებით. თუმცა, ასეთი ფართო დიაპაზონის სცენარი ნაკლებად სავარაუდოა. ორივე ამ ტიპის უკაბელო სიგნალი შეიცავს მოწყობილობის უნიკალურ სერიულ ნომერს, რომელსაც ეწოდება MAC მისამართი და რომლის დანახვა შეუძლია ყველას, ვისაც შეუძლია სიგნალის მიღება.

ტელეფონი უკავშირდება Bluetooth-ის იდენტიფიკატორებს და Wi-Fi მარშრუტიზატორებს და აზიარებს თავის MAC მისამართს, როგორც იდენტიფიცირებად ნომერს.

როდესაც Wi-Fi ჩართულია, ტიპური სმარტფონი გადასცემს პერიოდულ „საცდელ მოთხოვნებს“, რომლებიც შეიცავს MAC მისამართს და აძლევს საშუალებას სხვებს, ვინც ახლოს იმყოფება, ამოიცნონ ეს კონკრეტული მოწყობილობა. Bluetooth მოწყობილობა ანალოგიურად მოქმედებს. ეს იდენტიფიკატორები ტრადიციულად იყო ღირებული ინსტრუმენტები პასიური ტრეკერებისთვის საცალო მაღაზიებში და ყავის მაღაზიებში, მონაცემების შესაგროვებლად იმის შესახებ, თუ როგორ მოძრაობენ მოწყობილობები და ადამიანები მთელ მსოფლიოში. თუმცა, iOS-ისა და Android-ის უახლეს განახლებებზე, გამოძიების მოთხოვნებში შეტანილი MAC მისამართი რანდომიზირებულია ნაგულისხმევად პროგრამულად, რაც ამ ტიპის მიდევნებას ბევრად ართულებს. ვინაიდან MAC რანდომიზაცია ეფუძნება პროგრამულ უზრუნველყოფას, შესაძლებელია შეცდომები და ნაგულისხმევ MAC მისამართს აქვს გაჟონვის პოტენციალი. გარდა ამისა, ზოგიერთმა Android მოწყობილობამ შეიძლება არ განახორციელოს MAC რანდომიზაცია სწორად (PDF-ის ჩამოტვირთვა).

მიუხედავად იმისა, რომ თანამედროვე ტელეფონები, ჩვეულებრივ, შემთხვევით ანაწილებს მისამართებს, რომლებსაც იზიარებენ საცდელ მოთხოვნებში, ბევრი ტელეფონი კვლავ იზიარებს სტაბილურ MAC მისამართს იმ ქსელებთან, რომლებსაც ისინი რეალურად უერთდება, მაგალითად, როგორც უსადენო ყურსასმენებთან კავშირის გაზიარებისას. ეს ნიშნავს, რომ ქსელის ოპერატორებს შეუძლიათ დროთა განმავლობაში ამოიცნონ კონკრეტული მოწყობილობები და განსაზღვრონ, ხართ თუ არა იგივე ადამიანი, ვინც უკაშირდებოდა ქსელს წარსულში (მაშინაც კი, თუ არ კრეფთ თქვენს სახელს ან ელფოსტის მისამართს ან შედიხართ რაიმე სერვისში).

რიგი ოპერაციული სისტემა WiFi-ზე გადადის შემთხვევით MAC მისამართებზე. ეს რთული საკითხია, რადგან ბევრ სისტემას აქვს სტაბილური MAC მისამართის ლეგიტიმური საჭიროება. მაგალითად, თუ შეხვალთ სასტუმროს ქსელში, ის თვალყურს ადევნებს თქვენს ავტორიზაციას თქვენი MAC მისამართის მეშვეობით; როდესაც თქვენ მიიღებთ ახალ MAC მისამართს, ეს ქსელი ხედავს თქვენს მოწყობილობას, როგორც ახალ მოწყობილობას. iOS 14-ს აქვს თითოეული ქსელის პარამეტრები — „პირადი MAC მისამართები“.

მდებარეობის ინფორმაციის გაჟონვა აპებიდან და ვებ დათვალიერებიდან

თანამედროვე სმარტფონები უზრუნველყოფს ტელეფონს საკუთარი მდებარეობის განსაზღვრის ხერხებით, ხშირად GPS-ის გამოყენებით და ზოგჯერ მდებარეობის განმსაზღვრელი კომპანიების მიერ მიწოდებული სხვა სერვისების გამოყენებით, (რომლებიც, როგორც წესი, სთხოვენ კომპანიას განსაზღვროს ტელეფონის მდებარეობა მობილური კავშირის ანძების ან/და Wi-Fi ქსელების სიის საფუძველზე, რომლებსაც ტელეფონი ხედავს თავისი ადგილმდებარეობიდან). ეს ჩაშენებულია ფუნქციაში, რომელსაც როგორც Apple, ასევე Google უწოდებენ „მდებარეობის სერვისებს“. აპებს შეუძლია ტელეფონს სთხოვოს ამ მდებარეობის ინფორმაცია და გამოიყენონ იმ სერვისების უზრუნველსაყოფად, რომლებიც ეყრდნობა მდებარეობას, როგორიცაა რუკები, რომლებიც აჩვენებს თქვენს მდებარეობას რუკაზე. ნებართვების უახლესი მოდელი განახლდა იმისთვის, რომ აპლიკაციებმა მოითხოვოს მდებარეობის გამოყენება. თუმცა, ზოგიერთი აპლიკაცია შეიძლება იყოს უფრო აგრესიული, ვიდრე სხვები, როდესაც ითხოვს GPS ან მდებარეობის სერვისების კომბინაციის გამოყენებას.

„მდებარეობის სერვისების“ მსგავსი პარამეტრების მენიუ ილუსტრირებულ ტელეფონზე.

ამ აპლიკაციებიდან ზოგიერთი შემდეგ გადასცემს სერვისის პროვაიდერს თქვენს მდებარეობას ქსელის მეშვეობით, რომელიც, თავის მხრივ, უზრუნველყოფს აპლიკაციისა და მესამე პირებისთვის თქვენი მიდევნების შესაძლებლობას, რაც მათ შეიძლება გააზიარონ (აპლიკაციის დეველოპერების მოტივაცია შესაძლოა არ ყოფილიყო მომხმარებელთა თვალთვალის სურვილი, მაგრამ მათ მაინც აქვთ ამის შესაძლებლობა და საბოლოოდ, მათ შეუძლიათ გაუმჟღავნონ თავიანთი მომხმარებლების მდებარეობის შესახებ ინფორმაცია მთავრობებს ან მონაცემთა კონფიდენციალურობა დაარღვიონ). ზოგიერთი სმარტფონი გაძლევთ გარკვეული კონტროლის შესაძლებლობას, შეუძლია თუ არა აპებს თქვენი ფიზიკური მდებარეობის დადგენა; კონფიდენციალურობის დაცვის კარგი პრაქტიკაა - შეზღუდოთ, თუ რომელ აპებს შეუძლია ამ ინფორმაციის ნახვა და მინიმუმ დარწმუნდეთ, რომ თქვენი მდებარეობა გაზიარებულია მხოლოდ იმ აპებთან, რომლებსაც ენდობით და რომლებსაც საფუძვლიანი მიზეზი აქვს, რათა ჰქონდეს წვდომა თქვენს ადგილმდებარეობასთან.

თითოეულ შემთხვევაში, მდებარეობის მიდევნება — არ არის მხოლოდ იმის გარკვევა, თუ სად არის ვინმე ახლა, როგორც ხდება ფილმში დევნის ამაღელვებელი სცენისას, სადაც აგენტები ვიღაცას დევნიან ქუჩებში. ეს ასევე შეიძლება ეხებოდეს კითხვებზე პასუხის გაცემას ადამიანების ისტორიულ საქმიანობაზე და ასევე მათ რწმენაზე, მოვლენებში მონაწილეობასა და პირად ურთიერთობებზე. მაგალითად, მდებარეობის მიდევნება შეიძლება გამოყენებულ იქნას იმის გასარკვევად, არის თუ არა გარკვეული ადამიანი რომანტიკულ ურთიერთობაში, თუ ვინ დაესწრო კონკრეტულ შეხვედრას ან ვინ იყო კონკრეტულ საპროტესტო აქციაზე, ან ჟურნალისტის კონფიდენციალური წყაროს იდენტიფიცირებისთვის.

The Washington Post-მა 2013 წლის დეკემბერში გაავრცელა ინფორმაცია NSA-ს მდებარეობის თვალთვალის ინსტრუმენტებზე, რომლებიც მასობრივად აგროვებენ ინფორმაციას „მობილურ ტელეფონების ადგილსამყოფელის შესახებ მთელ მსოფლიოში“, ძირითადად სატელეფონო კომპანიების ინფრასტრუქტურის მეშვეობით, დაკვირვებისთვის, კონკრეტული ტელეფონები რომელ ანძებს უკავშირდება და როდის. ხელსაწყო სახელწოდებით CO-TRAVELER იყენებს ამ მონაცემებს სხვადასხვა ადამიანების მოძრაობებს შორის კავშირის დასადგენად (თუ რომელი ადამიანის მოწყობილობები მოგზაურობს ერთად, და ასევე, მიყვება თუ არა ერთი ადამიანი მეორეს).

ქცევითი მონაცემების შეგროვება და მობილური რეკლამის იდენტიფიკატორები

ზოგიერთი აპისა და ვებსაიტის მიერ შეგროვებული მდებარეობის მონაცემების გარდა, ბევრი აპი აზიარებს ინფორმაციას უფრო ზოგადი ურთიერთქმედებების შესახებ, როგორიცაა აპების ინსტალაცია, გახსნა, გამოყენება და სხვა აქტივობები. ასეთი ინფორმაცია ხშირად უზიარდება ათეულობით მესამე მხარის კომპანიას სარეკლამო ეკოსისტემის მეშვეობით, რომელიც ჩართულია სარეკლამო განცხადებების აუქციონში რეალურ დროში (RTB). ცალკეული მონაცემების წერტილების ყოველდღიური ხასიათის მიუხედავად, მთლიანობაში ეს ქცევითი მონაცემები მაინც შეიძლება იყოს ძალიან საჩვენებელი.

სარეკლამო ტექნოლოგიების კომპანიები არწმუნებენ აპების დეველოპერებს, დააინსტალირონ კოდის ფრაგმენტები პროგრამული უზრუნველყოფის განვითარების ნაკრების (SDK) დოკუმენტაციაში, რათა განათავსონ რეკლამა თავიანთ აპებში. კოდის ეს ფრაგმენტები აგროვებს მონაცემებს, თუ როგორ ურთიერთობს თითოეული მომხმარებელი აპთან, შემდეგ კი უზიარებს ამ მონაცემებს მესამე მხარის მიდევნების კომპანიას. შემდეგ ტრეკერს შეუძლია ხელახლა გაუზიაროს ეს ინფორმაცია ათობით სხვა რეკლამის განმთავსებელს, სარეკლამო სერვისის პროვაიდერს და მონაცემთა ბროკერებს მილიწამების განმავლობაში RTB აუქციონზე.

სრულეკრანიანი მობილური რეკლამის ქვეშ: კოდი პროგრამული უზრუნველყოფის განვითარების ნაკრებისთვის (SDK). ტელეფონი აგზავნის მომხმარებლის მონაცემების პაკეტს, როგორებიცაა: ინსტალაციების რაოდენობა, გახსნა, სქესი, აქტივობა და მდებარეობა, დისტანციურ სერვერზე.

ეს მონაცემები მნიშვნელოვანი ხდება მობილური რეკლამის იდენტიფიკატორის ან MAID-ის წყალობით, უნიკალური შემთხვევითი ნომრით, რომელიც განსაზღვრავს ერთ მოწყობილობას. RTB აუქციონის დროს გაზიარებული ინფორმაციის თითოეული პაკეტი ჩვეულებრივ ასოცირდება MAID-თან. რეკლამის განმთავსებლებს და მონაცემთა ბროკერებს შეუძლიათ გააერთიანონ მრავალი სხვადასხვა აპიდან შეგროვებული მონაცემები MAID-ის გამოყენებით და, შესაბამისად, შექმნან პროფილი, თუ როგორ იქცევა MAID-ის მიერ იდენტიფიცირებული თითოეული მომხმარებელი. MAID-ები თავად არ ახდენს ინფორმაციის კოდირებას მომხმარებლის რეალური ვინაობის შესახებ. თუმცა, ხშირად მონაცემთა ბროკერებისთვის ან რეკლამის განმთავსებლებისთვის რთული არ არის MAID-ის დაკავშირება რეალურ იდენტობასთან, მაგალითად, აპლიკაციიდან სახელის ან ელექტრონული ფოსტის მისამართის შეგროვებით.

მობილური რეკლამის იდენტიფიკატორები ჩაშენებულია როგორც Android-ში, ასევე iOS-ში და უამრავ სხვა მოწყობილობაში, როგორებიცაა სათამაშო კონსოლები, ტაბლეტები და ტელევიზორის მისაერთებელი ბოქსები. Android-ზე ყველა აპს და ამ აპებში დაინსტალირებულ ყველა მესამე მხარეს ნაგულისხმევად აქვს წვდომა MAID-ზე. გარდა ამისა, საერთოდ არ არსებობს MAID-ის გამორთვის შესაძლებლობა Android მოწყობილობაზე: ყველაზე კარგი, რაც მომხმარებელს შეუძლია გააკეთოს, არის იდენტიფიკატორის „გადატვირთვა“ და მისი შეცვლა ახალი შემთხვევითი ნომრით. iOS-ის უახლეს ვერსიაში აპებმა საბოლოოდ უნდა მოითხოვონ ნებართვა ტელეფონის მობილური რეკლამის იდენტიფიკატორის შეგროვებამდე და გამოყენებამდე. თუმცა, ჯერ კიდევ გაურკვეველია, აცნობიერებენ თუ არა მომხმარებლები, თუ რამდენი მესამე მხარე შეიძლება იყოს ჩართული, როდესაც ისინი თანხმდებიან ერთი შეხედვით უვნებელი აპისთვის მათ ინფორმაციაზე წვდომას.

მობილური აპლიკაციებიდან შეგროვებული ქცევითი მონაცემები ძირითადად გამოიყენება სარეკლამო კომპანიებისა და მონაცემთა ბროკერების მიერ, როგორც წესი, ქცევითი ტარგეტირებისთვის კომერციული ან პოლიტიკური რეკლამის მიზნებისთვის. მაგრამ ცნობილია, რომ მთავრობები სარგებლობენ კერძო კომპანიების მიერ განხორციელებული მიდევნებით.

დამატებითი ინფორმაცია ბრაუზერის მიდევნების შესახებ: რა არის თითის ანაბეჭდი?

ბოლო რედაქცია: 5-6-2021